站点介绍

qualcomm_gbl_exploit_poc是由开发者hicode002发布的一个概念验证(POC)项目,采用MIT开源许可证。项目的核心目标是通过利用高通设备中GBL(Generic Boot Loader)阶段存在的安全漏洞,实现对启动加载器的解锁。

高通在其ABL(Android Boot Loader)中引入了GBL启动阶段,这个阶段的初衷是限制OEM厂商对设备启动过程的修改能力。然而,由于GBL本身的设计缺陷,这个安全机制反而成为了可被利用的突破口。该项目通过深入分析GBL的工作机制,找到了一条绕过启动加载器锁定的技术路径。

功能介绍

下面是来自官方翻译之后的内容,大家感兴趣的可以看看:

通过 gbl 漏洞解锁高通引导加载程序。

高通在其 ABL 中添加了 gbl 启动阶段,因为它希望限制 OEM 的能力。

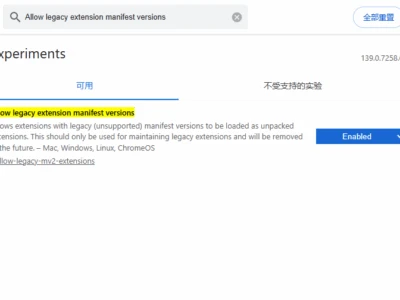

gbl 作为 uefi 应用程序加载。

它存储在 efisp 分区中

您需要将 efi 文件刷新到分区中。

高通使用自己的验证而不是 UEFI 安全启动。

但GBL没有签名。

这样我们就可以加载未签名的uefi应用程序

这样我们就可以实现任意代码执行。

因此我们可以覆盖 RPMB 中存储的锁定状态。

因为 ABL 它通过特殊函数自行读取/写入 devinfo。

在里程碑之前,我们可以调用该函数来覆盖锁定状态。

使用方法/界面展示

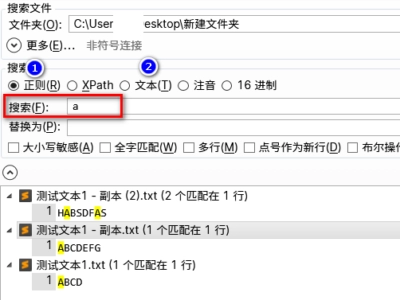

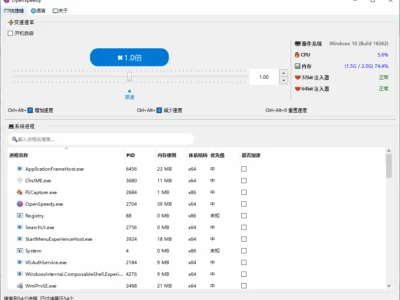

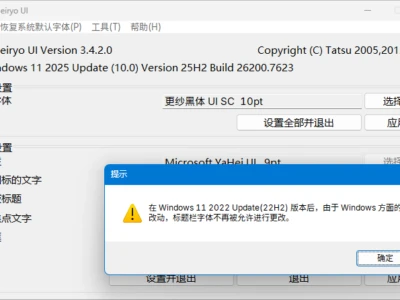

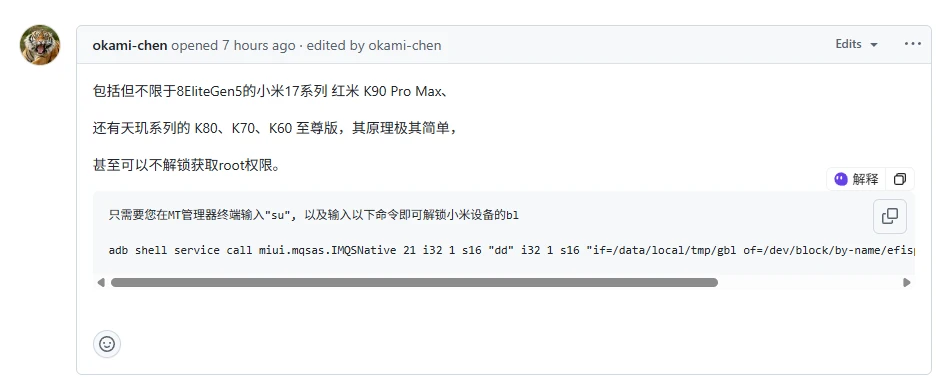

使用方法方面,我是通过issues里面了解到的,具体截图如下:

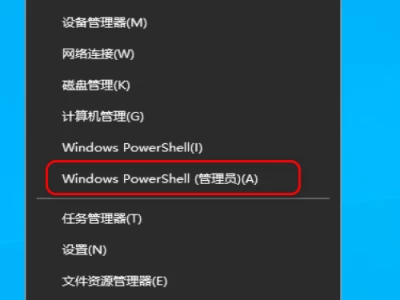

代码部分如下:

只需要您在MT管理器终端输入"su", 以及输入以下命令即可解锁小米设备的bl adb shell service call miui.mqsas.IMQSNative 21 i32 1 s16 "dd" i32 1 s16 "if=/data/local/tmp/gbl of=/dev/block/by-name/efisp" s16 "/data/mqsas/log.txt" i32 60

至于是否有效,请大家自行实践,请确保你已经了解相关风险并愿意承担该操作带来的损害。

额外补充

目前root或者越狱的意义已经不是很大了,很多内容已经都可以通过软件来替代,除非你的用特非常特殊,针对手机需要特别高的权限,可能就需要越狱或者root。

简单来说root就是获取了最高权限,但是当你不确定你是否需要最高权限的时候,就意味着你可能真的不需要最高权限,也没必要去root。